Google Workspace activo pero mal configurado: señales de que necesitas ayuda profesional

Google Workspace activo pero mal configurado es más común de lo que parece: el servicio “está prendido”, los usuarios trabajan, pero la operación se siente frágil. Además, aparecen problemas que se repiten: correos que caen en spam, accesos bloqueados, permisos de Drive fuera de control o cambios de DNS sin trazabilidad. Por lo tanto, si tu equipo invierte tiempo en apagar incendios, conviene diagnosticar con método y corregir con prioridades.

Aun cuando no haya una “caída” total, la mala configuración se paga en fricción diaria: retrabajo, incertidumbre y riesgo. En consecuencia, este artículo te ayuda a identificar señales concretas y, además, a decidir cuándo ya no conviene seguir improvisando.

Google Workspace activo pero mal configurado: correos que rebotan o llegan a spam

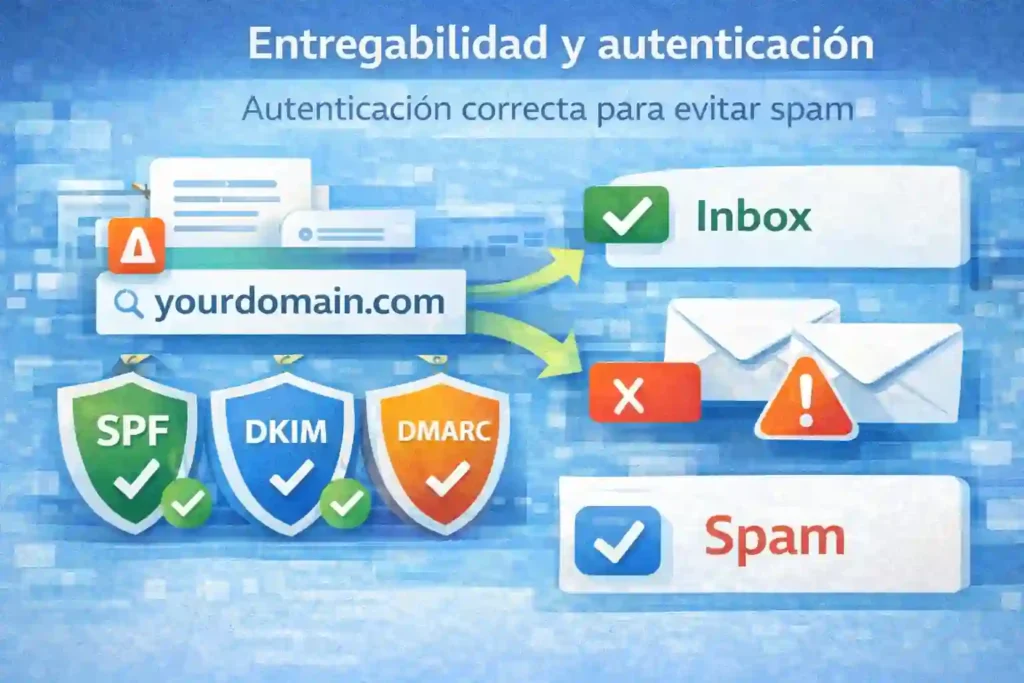

Cuando la entregabilidad falla, normalmente el problema no es “Gmail”, sino el conjunto de DNS, autenticación y hábitos de envío. Además, si tu empresa manda cotizaciones, facturas o confirmaciones por correo, cada mensaje en spam se convierte en pérdida de confianza.

Señales típicas:

- Rebotes intermitentes con mensajes confusos o “policy”.

- Correos que sí salen, pero llegan a spam en clientes clave.

- Dominios o subdominios con registros duplicados o contradictorios.

- Cambios “rápidos” en DNS que nadie documentó.

Por consiguiente, la corrección suele iniciar con una revisión ordenada de SPF, DKIM y DMARC, y luego con pruebas controladas. Asimismo, se requiere disciplina: documentar cada ajuste y validar impacto con métricas, no con suposiciones.

Google Workspace activo pero mal configurado: MFA débil y cuentas vulnerables

Si la autenticación multifactor está a medias, o si se implementó sin segmentación por perfiles, el riesgo sube y la productividad baja. Además, cuando hay bloqueos recurrentes, el equipo termina buscando atajos: contraseñas compartidas, reenvíos no autorizados o recuperación de cuenta sin control.

Señales típicas:

- Usuarios sin MFA, o MFA opcional “para no complicar”.

- Recuperación de cuenta basada en números personales sin política.

- Dispositivos móviles sin controles mínimos.

- Alertas de “actividad sospechosa” que se repiten y nadie investiga.

Por lo tanto, la solución no es solo “activar MFA”, sino hacerlo por unidades organizativas, con flujos de recuperación definidos y con una política que se sostenga en el tiempo. Además, conviene revisar accesos OAuth y aplicaciones conectadas, porque ahí suelen estar las puertas traseras.

Google Workspace activo pero mal configurado: permisos caóticos en Drive

Drive puede ser una ventaja o un riesgo, según cómo se gobierne. En la práctica, el problema no es “que compartan”, sino que compartan sin reglas: enlaces públicos, propiedad difusa, documentos críticos en cuentas personales y permisos heredados que nadie entiende.

Señales típicas:

- Archivos “huérfanos” cuando alguien se va.

- Unidades compartidas inexistentes o mal usadas.

- Carpetas con permisos abiertos “a cualquiera con el enlace”.

- Falta de estándares: nombres, estructura, responsables y propietarios.

En consecuencia, una corrección profesional suele empezar por definir: qué se guarda en unidades compartidas, quién administra, cómo se audita y cómo se transfiere propiedad en bajas. Además, si tu empresa está creciendo, el costo de ordenar tarde es mayor que el de ordenar a tiempo.

Google Workspace activo pero mal configurado: calendarios y recursos sin control

Calendar no solo es agenda; también es coordinación operativa. Sin embargo, cuando no hay reglas de uso, aparecen conflictos: calendarios duplicados, recursos mal configurados, permisos inconsistentes y salas que “nadie sabe quién administra”.

Señales típicas:

- Salas o recursos que nadie controla y se sobre-reservan.

- Calendarios compartidos sin propietarios claros.

- Invitaciones que no llegan o que se duplican por coexistencia mal resuelta.

- Visibilidad excesiva o insuficiente entre equipos.

Por consiguiente, conviene estandarizar: permisos de calendario por área, uso de recursos, convenciones de nombres y políticas de compartición. Además, una guía de adopción reduce fricción, porque evita que cada equipo invente su propio método.

Google Workspace activo pero mal configurado: dominios, MX y DNS sin consistencia

En muchos casos, el mayor riesgo está en el DNS: cambios sin control, proveedores mezclados, registros duplicados y una administración que depende de “quien se acuerde”. Además, cuando hay migraciones previas o intermediarios, es frecuente encontrar configuraciones a medias.

Señales típicas:

- MX apuntando a dos servicios por “si acaso”.

- Registros TXT repetidos (SPF) o DKIM inexistente.

- Subdominios sin dueño, sin propósito y sin documentación.

- No hay un repositorio interno con la “configuración vigente”.

Por lo tanto, la corrección no solo es técnica; también es de gobierno: quién autoriza cambios, dónde se documentan y cómo se validan. Asimismo, si tu operación depende de sistemas administrativos además del correo, una base de infraestructura estable suele ayudar; por ejemplo, un esquema con servidores virtuales cloud VPS permite separar ambientes, controlar accesos y estandarizar respaldos, mientras se ordena la capa de identidad y correo.

Google Workspace activo pero mal configurado: altas y bajas sin proceso

Cuando las altas y bajas se hacen “al vuelo”, se acumulan riesgos: accesos que no se revocan, archivos que no se transfieren, cuentas compartidas que nadie controla y alias que se vuelven una telaraña. Además, si hay rotación, el problema escala rápido.

Señales típicas:

- Excolaboradores que conservan acceso a Drive o a correos delegados.

- Cuentas genéricas (“ventas@”) con contraseña conocida por muchos.

- Bajas sin transferencia de propiedad de archivos y calendarios.

- Sin checklist; cada salida se resuelve distinto.

En consecuencia, se requiere un proceso mínimo: checklist de onboarding/offboarding, reglas para cuentas compartidas (delegación y auditoría), y una política de retención y transferencia. Además, cuando compras y contabilidad exigen evidencia, un proceso documentado te protege internamente.

Google Workspace activo pero mal configurado: falta de monitoreo y bitácora

Si no hay bitácora, todo se vuelve opinable: “yo no lo cambié”, “seguro fue el proveedor”, “ayer funcionaba”. Además, sin monitoreo básico, los incidentes se detectan tarde y la recuperación se vuelve más costosa.

Señales típicas:

- Nadie puede explicar por qué cambió un registro o una política.

- No hay reporte de incidentes ni de acciones correctivas.

- Los tickets se atienden, pero no dejan aprendizaje ni prevención.

- El conocimiento se queda en una persona y no en el proceso.

Por lo tanto, una intervención profesional debe incluir documentación: qué se cambió, por qué, cuándo, quién aprobó y cómo se valida. Asimismo, si tu operación también depende de apps internas, conviene acompañar la estandarización con infraestructura controlada, por ejemplo con un VPS Windows para sistemas administrativos cuando necesitas centralizar aplicaciones, accesos y políticas de respaldo.

Google Workspace activo pero mal configurado: señales de que necesitas consultoría ya

Aquí es donde conviene ser directo: hay momentos en los que “seguir ajustando poco a poco” ya no es eficiente. Además, la empresa no debería usar su operación diaria como laboratorio.

Estas señales suelen justificar ayuda profesional:

- Incidentes repetidos de entregabilidad o seguridad.

- Migración previa incompleta o sin criterios de aceptación.

- DNS administrado por varios actores, sin control y sin documentación.

- Drive y permisos convertidos en caos operacional.

- Falta de un responsable claro del tenant y de sus políticas.

En consecuencia, si quieres un criterio de compra más estructurado, conviene apoyarte en dos referencias internas: por un lado, esta guía sobre facturar Google Workspace con CFDI y elegir canal para entender responsabilidad y control; por otro lado, el enfoque de soporte incluido y cuándo pagar más para alinear expectativas de SLA, documentación y ejecución.

Checklist de diagnóstico rápido para priorizar correcciones

A continuación tienes un checklist breve para identificar el “orden de ataque”. Además, está pensado para priorizar impacto y riesgo, no estética.

Prioridad 1 (riesgo alto):

- MFA por perfiles y recuperación de cuentas.

- Revisión de reenvíos, delegaciones y accesos OAuth.

- SPF/DKIM/DMARC coherentes y sin duplicados.

- Control de superadministradores y accesos del proveedor.

Prioridad 2 (fricción operativa):

- Proceso de altas/bajas con transferencia de Drive.

- Unidades compartidas y reglas de permisos.

- Estandarización de calendarios y recursos.

3 (gobierno y continuidad):

- Bitácora, reportes y criterios de aceptación en cambios.

- Documentación centralizada de DNS y políticas.

- Monitoreo de incidentes y acciones preventivas.

CTAs integrados para pasar de diagnóstico a corrección

Si necesitas estabilizar también tus aplicaciones internas y centralizar accesos, revisa un VPS Windows para sistemas administrativos como base de continuidad mientras ordenas identidad, correo y políticas.

Tu operación requiere ambientes separados, escalamiento o control de infraestructura, considera servidores virtuales cloud VPS como soporte técnico complementario para evitar dependencias frágiles.

Si quieres una revisión con prioridades, documentación y plan por fases, puedes contactar con Cobalt Blue Web y solicitar un diagnóstico de configuración y riesgos.

Preguntas frecuentes cuando Workspace “funciona, pero falla”

1) ¿Cómo sé si mi Google Workspace está mal configurado aunque todo “parezca funcionar”?

Normalmente se nota por fricción repetida: correos a spam, bloqueos, permisos inconsistentes en Drive y cambios de DNS sin trazabilidad. Además, si cada semana aparece un incidente distinto, suele haber un problema de gobierno.

2) ¿Qué es lo primero que debería revisar para reducir riesgos rápido?

Primero MFA por perfiles y recuperación de cuentas; después, accesos de apps OAuth y reenvíos. Luego, autenticación de dominio (SPF/DKIM/DMARC) y control de administradores.

3) ¿Por qué mis correos llegan a spam si uso Gmail empresarial?

Porque la reputación y la autenticación dependen de DNS, configuración y prácticas de envío. Por lo tanto, aunque uses Gmail, una mala configuración puede afectar bandeja de entrada.

4) ¿Cómo ordenar permisos de Drive sin frenar al equipo?

Define reglas simples: unidades compartidas por área, propietarios claros y permisos por grupos. Además, capacita en “qué se comparte” y “cómo se comparte”, para evitar enlaces públicos.

5) ¿Qué errores comunes aparecen cuando no hay proceso de bajas?

Quedan accesos abiertos, archivos sin dueño, cuentas compartidas sin control y delegaciones activas. En consecuencia, se acumula riesgo y también se pierde información.

6) ¿Cuándo conviene contratar soporte con SLA en lugar de resolver internamente?

Conviene cuando el correo es crítico, cuando hay migración o cambios recurrentes, o cuando no tienes capacidad interna para documentar y operar con consistencia.

7) ¿Qué documentación mínima debería entregarte un proveedor serio?

Un resumen de políticas aplicadas, estructura de unidades organizativas, cambios de DNS, bitácora de ajustes y criterios de aceptación de migración o correcciones. Además, debería quedar claro cómo se escala un incidente.

8) ¿Qué impacto tiene el DNS mal administrado en el día a día?

Puede provocar rebotes, pérdida de entregabilidad, fallas en apps conectadas y cambios difíciles de rastrear. Por lo tanto, el DNS requiere control, responsable y registro de cambios.

9) ¿Cómo decido si necesito consultoría o solo un ajuste puntual?

Si los problemas son aislados y documentados, un ajuste puede bastar. En cambio, si hay múltiples síntomas (correo, seguridad, Drive, DNS) y nadie tiene el mapa completo, conviene una intervención por fases.

10) ¿Qué puedo pedir como resultado de una corrección profesional?

Un plan de remediación por prioridades, cambios documentados, validación de resultados (pruebas), y un esquema operativo que evite repetir el mismo prSi quieres convertir este checklist en un plan ejecutable con responsables, tiempos y evidencia, puedes contactar con Cobalt Blue Web y solicitar una evaluación profesional de tu configuración.